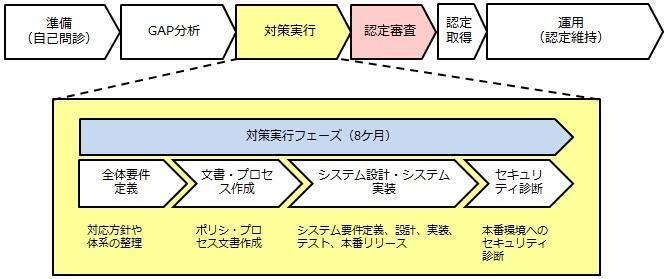

第1話、第2話では、PCI DSS認定取得に向けて『どこから手をつけて』、『どんな進め方で実施計画をたてたか』までをご紹介しました。今回の第3話では、プロジェクトのクライマックス「対策実行フェーズ」から「認定審査」までをご紹介します。

1. 対策実行フェーズ

対策実行フェーズは、GAP分析フェーズでたてた対策立案を具現化・実装するフェーズとなります。その期間は8ケ月にも及ぶ長期戦でした。

(1)対策実行フェーズでの対応事項

本フェーズでの対応は、「立案した対策の整合性を確認・見直しの上で、方針に則って要件を具体化・詳細化し、都度のレビューを入れながら、文書・プロセスおよびシステムに漏れなく落とし込んでいく」という【実に地味で地道な、SEならでは活動】でした。約600項目になるWBSによるきっちりとしたプロジェクト管理の下で我慢強くコツコツと推進しました。

① 全体要件定義

全体要件定義では、「GAP分析フェーズ」で立案した対策の整合性を確認・見直しの上で、業務運用およびシステム化の要件を確定

② 文書・プロセス作成

セキュリティポリシーの策定や運用プロセスを設計し、立案した16の基準文書と運用プロセスを文書化

③ システム設計~システム実装

「既存システムへの手直しおよび新規に導入・構築」するシステムに対して、システム要件定義、システム設計・システム実装(制作・テスト)、本番リリースまで実施

④ セキュリティ診断

別章にて紹介

個々の対応事項の紹介はあまり面白みがないと思いますので割愛します。ここでは、PCI DSSならではの苦労した点、工夫した点を紹介します。

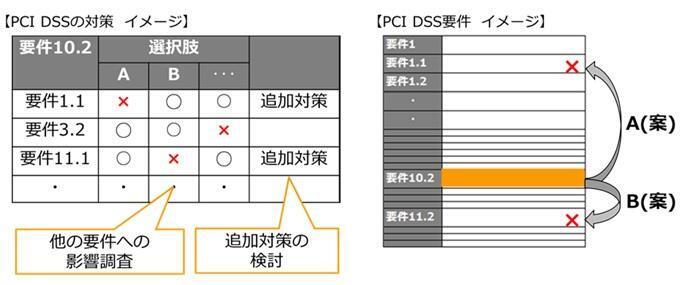

(2)PCI DSSならではの苦労した点

① 整合性の確保

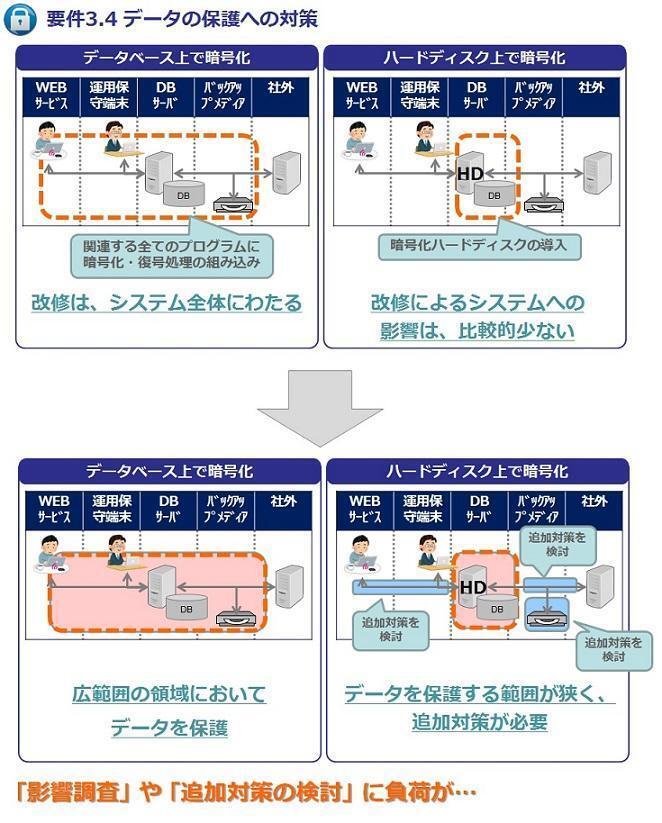

② データ保護への対策

アプリケーションへの対策で最も大変といわれるのがデータの暗号化です。弊社においても大変苦労を伴いました。

対応手段は、1)データベース上で暗号化する方法と 2)ハードディスク上で暗号化する方法が考えられます。1)は、カラムの拡張やデータベースへアクセスする全てのプログラムに暗号・複合処理を組み込む必要があり、修正はシステム全体に影響を及ぼします。一方で、2)はディスクを暗号化ディスクに入れ替える対応となるためシステムへの影響が比較的少ないところですが、1)はシステムの大部分でデータが保護されるのに対し、2)はデータがハードディスクを出ると生データとなるため、追加対策が必要となってしまいます。このように、PCI DSS対応ではセキュリティ全体を考慮した検討を要件毎に行わなければなりません。

(3)工夫した点

弊社なりに工夫した点をご紹介します。

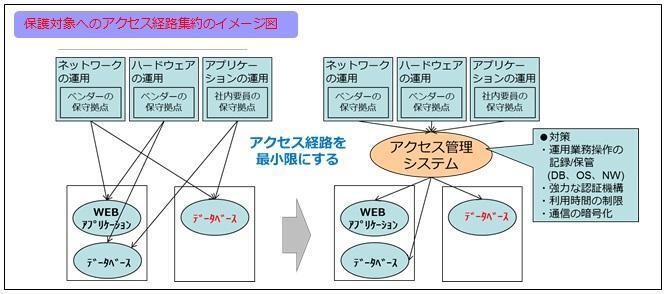

① 要件3.1 対象範囲の縮小

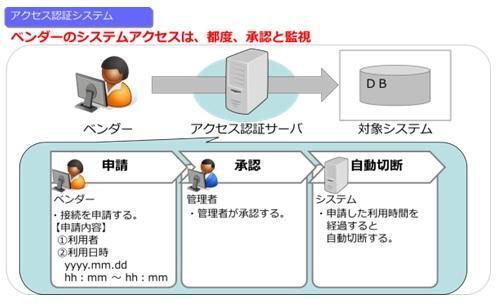

PCI DSSの全ての要件を満たすには、多くのソリューション、もしくは、代替となる仕組みを構築する必要があります。各要件への対策を検討する前に、先ずは保護する範囲を最小限にできないかを検討しました。保護する範囲が狭まる程、検討すべき項目が減ることとなります。保護する範囲を縮小する方法として、①セグメンテーション、②保護対象へのアクセス経路集約の2つの方法により対応しました。

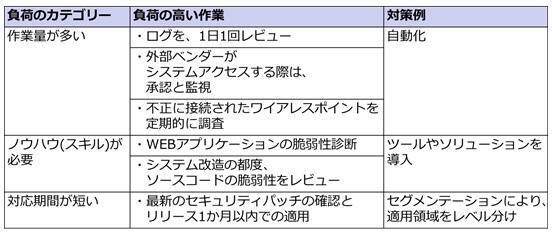

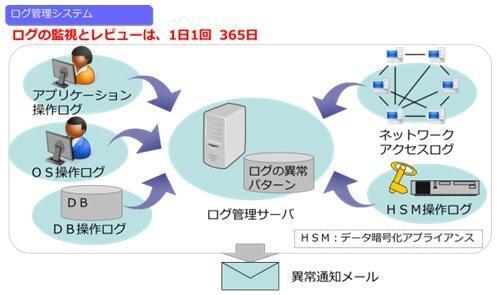

② 運用負荷の高い作業

PCI DSSはセキュリティ維持のための作業項目が年間数千にも及ぶため、(認定取得後に)認定を維持していくために膨大な運用負荷を伴うといわれています。弊社では、運用効率を十分に考慮の上で対策を立案しました。

(4)セキュリティ診断

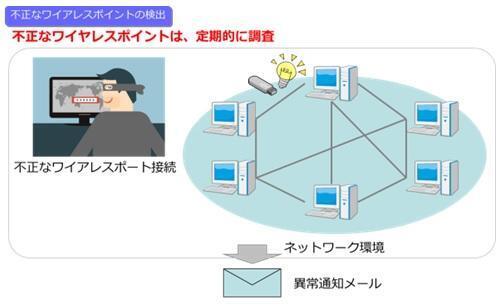

PCI DSSでは、システムの脆弱性を排除するために「要件11:セキュリティシステムおよびプロセスを定期的にテストする」に以下の定期テストを定めています。特に①については、PCIセキュリティ基準審議会(PCI SSC)によって資格を与えられた認定スキャニングベンダ(ASV:Approved Scanning Vendor)によって実行される必要があるとされています。

①外部脆弱性スキャン (四半期毎) ※ASVによる定期テスト

②内部脆弱性スキャン (四半期毎)

③ペネトレーションテスト/ネットワーク層 (年に1回)

④ペネトレーションテスト/アプリケーション層 (年に1回)

弊社ではお客様にご提供するITソリューション・メニューに「セキュリティ診断:システムの脆弱性検査サービス」があり、専門のエンジニア・スタッフもおるため、社内支援体制の下で計画的に対応し、結果ASV診断をはじめとするセキュリティ診断をクリアすることができました。

2. 認定審査

いよいよPCI DSS認定取得のための最後の関門、認定審査です。

認定審査は、PCIセキュリティ基準審議会(PCI SSC)によって認定されたQSA(Qualified Security Accessors)の訪問審査により実施されます。審査期間は2ケ月。審査方法は以下によります。

- 関連文書のレビュー

- 実機の設定内容の確認

- 担当者へのヒアリング

- DCにおけるデータの存在場所の目視確認

- ASVスキャンレポート証明書の確認 など

審査でのやり取りをここで紹介することは出来ませんが、提出した関連文書だけで大変な数でした。

そして、結果は・・・・

PCI DSS認定取得への道!

本コラムでは、弊社でのPCI DSS認定取得に際して、実際に取得プロジェクトに携わったエクサメンバーによる『担当者ならではの視点』から、大変だった点、上手くいったコツ、失敗しがちなポイントなどをご紹介いたします。これからPCI DSS認定取得を計画されている企業様、特にどのように進めれば良いかを模索されている企業様のご参考になれば幸いです。

エクサは、クレジット事業者向けWebクラウドサービス「BLUEBIRD」において、2014年に「PCI DSS Ver2.0」の認定(2016年PCI DSS Ver3.1で更新認定)を取得しました。

また、「BLUEBIRD」のWebシステム基盤である「PCI DSS準拠IaaSサービス:TRINOS」は、クレジット業界の利用者のみならず、幅広い企業にセキュアな環境と運用サービスを、スピーディーかつ低コストで提供しています。

関連コラム

関連ソリューション

関連事例

お問い合わせ

CONTACT

Webからのお問い合わせ

エクサの最新情報と

セミナー案内を

お届けします