1. はじめに

政府の成長戦略である「日本再興戦略」では、2020年の東京オリンピック開催を踏まえ、訪日外国人の需要の取り込みを含めて、商取引の活性化に資するキャッシュレス化の推進を重要な政策課題に位置付けています。一方、その実現のためには、国内クレジット取引のセキュリティ環境を国際水準にまでひきあげることが大前提として、対応が急がれています。

「クレジット取引セキュリティ対策協議会(事務局:一般社団法人日本クレジット協会)」は、2020年に向け、次の具体的な実行計画を策定しました。(2016年2月23日発表)

そして、PCI DSS準拠の期限を以下の通り定めました。

2. 弊社の取組み

PCI DSSについて、何度かこんな声を耳にしました。

当然やらなければならないんだが・・・

大規模投資は体力的に厳しい・・・

現状業務でもフルフル状態。対応できる要員がいない・・・

他社の様子をながめている状況・・・

どこから手を付ければ良いのか・・・

PCI DSS対応に関して、多くの企業が頭を悩ませています。

弊社は、サービスプロバイダーの立場から、2014年にクレジット事業者向けWebクラウドサービス「BLUEBIRD」において「PCI DSS Ver2.0」の認定(2016年PCI DSS Ver3.1で更新認定)を取得しました。

弊社では、タイトルにもある通りPCI DSS認定取得に300日にも及ぶ期間(事前準備を含めると1年超にも及ぶ期間)と相応の工数がかかりました。弊社が早めの対応をお勧めするのはこうした経験によるものです。

本コラムが、これからPCI DSS認定取得を計画されている企業様、特にどのように進めれば良いかを模索されている企業様のご検討の一助になれば幸いです

弊社でのPCI DSS認定取得は、「事前準備」、「GAP分析」、「対策実行」、「運用(認定維持)」のフェーズにより実施しました。以下、本コラムではこの順序で弊社の取組みをご紹介します。

3. 事前準備(自己問診)

弊社でのPCI DSSへの取組みは、決済ビジネスに携わるエンジニアを中心とした「PCI DSS準備チーム」の設置からスタートしました。そのミッションはPCI DSS認証取得までにどれぐらいの期間、外部費用、社内工数がかかるか、取得に向けてクリティカルなポイントがあるかなどを事前調査することが目的でした。

PCI DSSは、ネットワーク、ハードウェア、アプリケーションなど幅広い技術領域から構成され、網羅的かつ総合的にセキュリティ対策がカバーされているのが特徴で、PCI DSS準拠と認証されるためには、12要件約300項目の全ての要求事項への対応が必要とされます。

PCI DSS要件

| 安全なネットワークの構築と維持 | 要件1 | カード会員データを保護するために、ファイアウォールをインストールして構成を維持する |

|---|---|---|

| 要件2 | システムパスワードおよび他のセキュリティパラメータにベンダ提供のデフォルト値を使用しない | |

| カード会員データの保護 | 要件3 | 保存されるカード会員データを保護する |

| 要件4 | オープンな公共ネットワーク経由でカード会員データを伝送する場合、暗号化する | |

| 脆弱性管理プログラムの維持 | 要件5 | すべてのシステムをマルウェアから保護し、ウィルス対策ソフトウェアまたはプログラムを定期的に更新する |

| 要件6 | 安全性の高いシステムとアプリケーションを開発し、保守する | |

| 強力なアクセス制御手法の導入 | 要件7 | カード会員データへのアクセスを、業務上必要な範囲内に制限する |

| 要件8 | システムコンポーネントへのアクセスを確認・許可する | |

| 要件9 | カード会員データへの物理アクセスを制限する | |

| ネットワークの定期的な監視およびテスト | 要件10 | ネットワークリソースおよびカード会員データへのすべてのアクセスを追跡および監視する |

| 要件11 | セキュリティシステムおよびプロセスを定期的にテストする | |

| 情報セキュリティポリシーの維持 | 要件12 | すべての担当者の情報セキュリティに対応するポリシーを維持する |

どこから手をつけるべきかを検討した結果、弊社ではPCI DSS準拠状況への自己問診から取り掛かることとしました。

PCI DSSでは、その要件が具体的でわかりやすい内容にまで踏み込んで記載されているとのことでしたが、それでも要件は一般的・汎用的に記載されているため、個々のサービスやシステムの環境を踏まえて解釈する必要があり、自己評価は困難とストレスを伴いました。たとえば、「要件3.1 保存するカード会員データを最小限に抑える」の「最小限」とは一体どこまでが許容範囲なのか判断に苦慮したところです。

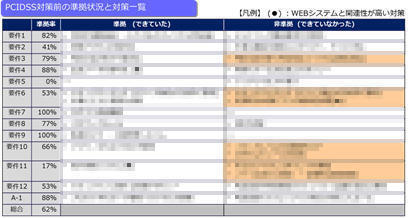

そんな自己問診ですが、結果、弊社の準拠率は62%と、2012年の平均準拠率52.9%(某社調査)を上回るスコアとなりました。事前の予想よりも高評価ではありましたが、自己問診はあくまでも自己評価に過ぎず、PCI DSS認定取得のためには評価機関であるQSA(Qualified Security Assessors:認証セキュリティ評価機関)による正式なPCI DSS要件の解釈により評価されることとなります。

一方、自己問診結果から、100%準拠のためにはかなりの規模の対策が必要となることが想定されました。QSAによるPCI DSSの正式な要件解釈により対策項目/コストを減らすことが出来ないか(あるいは増 えてしまう可能性はないか)との観点からもQSAとの確認が急がれました。

こうして進めた事前準備は、3ケ月を要しました。「PCI DSS準備チーム」は、成果物として、以降の概要プラン(認定取得までのロードマップ、スコープ、概算費用、推進体制、費用回収など)の作成、次 フェーズ「GAP分析フェーズ」の実施承認を得たところでその役目を終えました。

次回は、QSAを巻き込んでの正式プロジェクト発足から始まる「GAP分析フェーズ」をご紹介します。

PCI DSS認定取得への道!

本コラムでは、弊社でのPCI DSS認定取得に際して、実際に取得プロジェクトに携わったエクサメンバーによる『担当者ならではの視点』から、大変だった点、上手くいったコツ、失敗しがちなポイントなどをご紹介いたします。これからPCI DSS認定取得を計画されている企業様、特にどのように進めれば良いかを模索されている企業様のご参考になれば幸いです。

エクサは、クレジット事業者向けWebクラウドサービス「BLUEBIRD」において、2014年に「PCI DSS Ver2.0」の認定(2016年PCI DSS Ver3.1で更新認定)を取得しました。

また、「BLUEBIRD」のWebシステム基盤である「PCI DSS準拠IaaSサービス:TRINOS」は、クレジット業界の利用者のみならず、幅広い企業にセキュアな環境と運用サービスを、スピーディーかつ低コストで提供しています。

関連ソリューション

関連事例

お問い合わせ

CONTACT

Webからのお問い合わせ

エクサの最新情報と

セミナー案内を

お届けします